Forscher finden Sicherheitslücke bei VoLTE

Forscher haben eine Sicherheitslücke bei VoLTE (4G) und für 5G gefunden und beseitigt.

Forscher haben eine Sicherheitslücke bei VoLTE (4G) und für 5G gefunden und beseitigt.

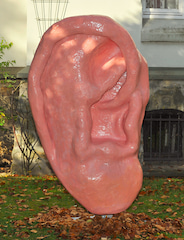

Foto: teltarif.de

Forscher der Ruhr-Uni Bochum hatten schon vor zwei Jahren aufgedeckt, dass das LTE- und das darauf aufbauende 5G-Protokoll einige Sicherheitslücken aufwiesen, teltarif.de hatte seinerzeit ausführlich darüber berichtet. Damals gelang es den Forschern, die ersten Surfer im 4G Netz auf gefälschte Seiten umzuleiten oder zu schauen, welche Seite sie gerade ansurfen.

Langjährige Forschung

Forscher haben eine Sicherheitslücke bei VoLTE (4G) und für 5G gefunden und beseitigt.

Forscher haben eine Sicherheitslücke bei VoLTE (4G) und für 5G gefunden und beseitigt.

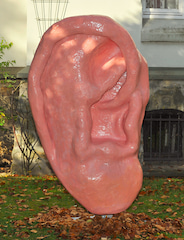

Foto: teltarif.de

Die Forschung ging weiter. Den Bochumer Forschern gelang es, LTE-Anrufe nachträglich zu entschlüsseln und damit verzögert mitzuhören. David Rupprecht, Katharina Kohls und Thorsten Holz von der Ruhr-Uni Bochum und Christina Pöpper von der NYU Abu Dhabi konnten zeigen, wie eigentlich verschlüsselte Telefonate im Mobilfunknetz von Dritten mitgeschnitten und entschlüsselt werden konnten.

Schwachstelle im VoLTE-Protokoll

Die Schwachstelle betrifft Sprachanrufe, die über VoLTE (Voice over LTE) geführt werden. Eigentlich sind diese Anrufe verschlüsselt. Den Forschern gelang es aber, unter ganz bestimmten Bedingungen diese Verschlüsselung auszuhebeln. Das Fatale: Die Opfer eines Angriffs hätten davon nichts mitbekommen. Das präsentierten die Wissenschaftler auf einer Fachkonferenz "Usenix Security" unter dem griffigen Titel "ReVoLTE".

Immerhin kann man aufatmen: Die Schwachstelle ist inzwischen geschlossen, teilt der Branchenverband GSMA mit. Die Forscher hatten den Dachverband der digitalen Mobilfunkunternehmen bereits vergangenes Jahr informiert, inklusive einer möglichen Problemlösung. Hersteller von Netzwerk-Komponenten stellten Patches bereit, die GSMA appellierte an alle Unternehmen diese Patches sofort aufzuspielen.

Ob die praktisch aufgezeigte Lücke von Angreifern schon ausgenutzt wurde, ist nicht bekannt.

Kein Mithören in Echtzeit

Die Forscher der Ruhr-Uni Bochum haben sich bei dieser Sicherheitslücke nicht alleine auf Forschungen im Labor beschränkt, sondern auch an verschiedenen Orten in Deutschland getestet, ob es in der Praxis funktionieren könnte. Um ein Telefonat abzuhören, mussten sich die Forscher zunächst in derselben Funkzelle wie der abzuhörende Teilnehmer befinden. LTE-Funkzellen können in Städten eine Reichweite von nur wenigen hundert Metern haben, was im ländlichen Bereich auf einige Kilometer ansteigen kann.

Mit einem "Passive Downlink Sniffer" (eine Art Empfänger) wurde ein bestimmtes Telefonat einfach mitgeschnitten. Das Ergebnis: Zunächst völlig unlesbare Daten. Um diese zu entschlüsseln, war die Telefonnummer des Angriffsziel notwendig. Diese Nummer lässt sich von geübten und erfahrenen Hackern auch über die Funkzelle ermitteln, spätestens dann ist das illegal.

Verschlüsselung herausfinden

Nachdem das Überwachungs-Opfer sein Telefonat beendet hatte, riefen die Sicherheitsforscher die zu überwachende Person im dritten Schritt selbst an und hielten sie in der Leitung. Während dieses zweiten Telefonats konnten die Forscher aus dem frischen Datenverkehr der Basisstation die Schlüssel auslesen, welche sie brauchten, um das vorher aufgezeichnete Gespräch auch zu entschlüsseln.

Man ahnt, was passiert war: Der gleiche Schlüssel wurde für weitere Anrufe erneut verwendet, sprich recycelt. Wenn das zweite Gespräch sagen wir 2 Minuten dauerte, konnten von dem aufgezeichneten Gespräch auch nur 2 Minuten entschlüsselt werden. Das heißt, diese Sicherheitslücke auszunutzen, ist etwas komplex. Und die notwendige Hardware wie der "Sniffer" kostet einen vierstelligen Betrag. Die Forscher hatten mehrere Monate an ihrer Untersuchung gearbeitet.

Angreifer konnten unbemerkt lauschen

Die Schwachstelle lag in fehlerhaften Konfigurationen der Basisstationen des LTE-Netzes begründet. Solche Basisstationen werden weltweit nur von wenigen großen Unternehmen wie beispielsweise Huawei, Ericsson oder Nokia hergestellt. Mobilfunk-Netzbetreiber wie in Deutschland die Telekom, Vodafone oder Telefónica (o2) bauen ihre Netze mit Komponenten dieser Hersteller auf.

Diese Schwachstelle befand sich bereits im Kernnetz. So mit dürften zahlreiche LTE-Netze weltweit davon betroffen sein, vermuten die Forscher. So sollen auch die Funkzellen in Südkorea für das Problem "empfänglich" gewesen sein.

Gefahr erkannt, Gefahr gebannt

Wie viele Menschen heute bereits VoLTE für ihre Anrufe nutzen, ist offenbar nicht so genau bekannt. Laut Telefónica sollen in Deutschland aktuell rund ein Drittel der o2-Kunden diese Technik bereits nutzen. Telefónica schaltet als einziger Netzbetreiber in allen Tarifen und bei allen Service-Providern die Funktion VoLTE generell frei, sofern das genutzte Endgerät das unterstützt.

Die in Deutschland tätigen Mobilfunker Telekom, Vodafone und Telefónica haben die Schwachstelle gegenüber dem Nachrichtenmagazin SPIEGEL bestätigt. Die Unternehmen wiesen darauf hin, dass diese Lücke inzwischen geschlossen sei. Die Forscher können das bestätigen. Bei aktualisierten Basisstation funktioniert ihr Angriff nicht mehr.

Für David Rupprecht Sprecher der Forscher, ist es bei der Sicherheit im Mobilfunknetz sehr wichtig, Entwicklung, Installation und Nutzung in seiner Gesamtheit zu betrachten: Man müsse die Hardware, die Anforderungen, die benutzten Protokolle bis hin zu den Implementierungen durch die Unternehmen genau betrachten.

Die Ergebnisse der Wissenschaftler erlaubten es auch den 5G-Standard zu aktualisieren, damit dieser Fehler bei der Konfiguration einer Basisstation für das 5G-Netz nicht wieder passieren kann.

Bedran Karakoc, ebenfalls Student in Bochum, hat in Zusammenarbeit mit den Forschern eine Android-App entwickelt, die es technisch affinen Personen ermöglichen soll, die Sicherheit von 5G-Basisstationen selbst zu prüfen. So könnten auch mögliche Probleme in Zukunft gemeldet werden, falls es bei den Basisstationen doch wieder zu Problemen kommen sollte.

Auf einer eigenen Website (in englischer Sprache) haben die Forscher weitere Details erläutert und bieten ihre App zum Selbstcompilieren auf Github an.