Generalschlüssel für Erpresser-Software Petya veröffentlicht

Einige Opfer von Cyberattacken mit Erpresser-Software können möglicherweise aufatmen. Die Entwickler von Petya und einiger Unterarten des Schädlings haben einen Generalschlüssel veröffentlicht, mit dem sich die Daten wieder lesbar machen lassen. Er funktioniere für alle Versionen der Schadsoftware, inklusive GoldenEye, bestätigte Anton Ivanov, Sicherheitsforscher bei Kaspersky, in einem Twitter-Beitrag.

Bei Daten, die mit der jüngsten Abwandlung NotPetya verschlüsselt sind, auch als Salsa und EternalPetya bezeichnet, soll er jedoch nicht funktionieren. Ob es bei dieser Schadsoftware gar nicht um Erpressung ging oder der Code einfach nur schlampig programmiert wurde, sei noch unklar, schreibt das Technologie-Portal Golem. Kostenlose Werkzeuge, die bei der Entschlüsselung helfen, gibt es demnach noch nicht, sie dürften aber in Kürze veröffentlicht werden.

Zweite Malware-Welle innerhalb kürzester Zeit

Seit 2016 sind der Erpressungs-Trojaner Petya und seine Varianten wie GoldenEye oder jüngst NotPetya weltweit in Umlauf. Die Schadsoftware nistet sich in Windows-Rechnern ein, verschlüsselt Daten und fordert von den Opfern Lösegeld. Zu den Opfern der jüngsten Cyberattacke gehörten unter anderem die Reederei Maersk, der Nivea-Hersteller Beiersdorf sowie zahlreiche Unternehmen und Behörden in der Ukraine.

Laut Bundesamt für die Sicherheit in der Informationstechnik kurz BSI standen auch in einigen Unternehmen in Deutschland die Produktion oder andere kritische Prozesse still. Bei dem jüngsten Angriff sind einige Experten auch der Ansicht, dass es nicht um das übliche Geldverdienen mit der Erpressung der Nutzer, sondern um das Zerstören von Daten ging.

Faszinierend ist eigentlich die Geschichte hinter der Entdeckung des besagten Generalschlüssels, um von Petya verschlüsselte Daten wieder zu entschlüsseln. So habe Janus, der Entwickler von Petya, ein Zitat aus dem James-Bond-Film GoldenEye fallen gelassen und in besagter Szene wird der Schlüssel auf einem Computer eingegeben. Insofern stimmt die Umschreibung, dass MalwareBytes "den Generalschlüssel erraten hat".

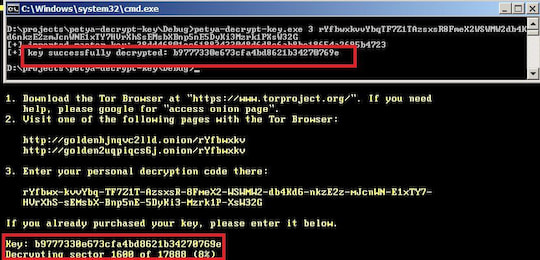

Anton Ivanov von Kaspersky hat die Echtheit des Generalschlüssels für Petya bestätigt

Anton Ivanov von Kaspersky hat die Echtheit des Generalschlüssels für Petya bestätigt

Screenshot: Anton Ivanov / Twitter

Das Problem mit NotPetya

Die Entwickler von Petya sagten selbst, dass NotPetya kein Abkömmling ihrer Schadsoftware sei, sondern von einem anderen Entwickler stammt. Das Fatale daran ist: Die Code-Basis ist zwar ähnlich, aber bei der Verschlüsselung wurde erheblich geschlampt, wie MalwareBytes in einem Blogbeitrag beschreibt.

Konkret wird während des Verschlüsselungsvorgangs der zugehörige 128-Bit-Schlüssel zum Entschlüsseln fehlerhaft gespeichert, sodass dieser nicht rekonstruiert werden kann. Üblicherweise wird für die Salsa20-Methode ein Schlüssel mit 256 Bit verwendet. Einmal von NotPetya befallen, sind die Daten höchstwahrscheinlich unwiderruflich verloren. Denn auch wenn ein Teil des Salsa20-Algorithmus rekonstruiert werden kann, so reicht dieser nicht aus, um den eigentlichen Datenschlüssel zum Entschlüsseln wiederherzustellen.

Genau diese zuvor nicht aufgefallene Nachlässigkeit bei der Programmierung von NotPetya führte dazu, dass die Malware irrtümlich als Wiper eingestuft wurde. Eine Malware die nur das Ziel hat, Daten so effektiv wie möglich zu zerstören. Erst durch die Analyse und den Zufallsfund mit dem verloren gegangenen Schlüssel zum Entschlüsseln wurde NotPetya schließlich zur klassischen Erpressungsmalware korrigiert.

Wie Sie sich vor derartiger Malware schützen können, erklärt Ihnen unser Ratgeber zum Thema Sicherheit.